“POST” A VOZ DA LIBERDADE

Em Busca da Justiça Perdida

12:34

Unknown

0

Comentarios

12:34 Unknown 0 Comentarios

A democracia repousa na rede

11:53

Unknown

0

Comentarios

11:53 Unknown 0 Comentarios

|

| Evento no Facebook que visava organizar e atrair a população para a manifestação |

Comunicação, informação facilitada, comodidade, entre outros, são diversas as funções para uma rede de computadores, mas já pensou em liberdade?

11:40

Unknown

0

Comentarios

11:40 Unknown 0 Comentarios

20:47

Giovana,Isabella e Lanna

0

Comentarios

20:47 Giovana,Isabella e Lanna 0 Comentarios

ELVIS PRESLEY NÃO MORREU

13:14

Unknown

0

Comentarios

13:14 Unknown 0 Comentarios

Máquinas de Tabulação

13:42

Fonsecas e Menezes

0

Comentarios

13:42 Fonsecas e Menezes 0 Comentarios

Referências: Hollerith e sua máquina de perfurar cartões

Gerenciamento e Monitoramento

13:30

Giovana,Isabella e Lanna

0

Comentarios

13:30 Giovana,Isabella e Lanna 0 Comentarios

Comunicação entre usuários (IMAP, POP3)

12:27

Unknown

1

Comentarios

12:27 Unknown 1 Comentarios

Recuperação de conteúdo e protocolos: aplicativos que podem salvar sua vida

12:19

Unknown

1

Comentarios

12:19 Unknown 1 Comentarios

Comunicação entre usuários com os aplicativos SMTP e XMPP

22:37

Unknown

0

Comentarios

22:37 Unknown 0 Comentarios

É um protocolo que funciona em modo conectado, encapsulado numa trama TCP/IP. A mensagem é entregue diretamente ao servidor de correio do destinatário. O protocolo SMTP funciona graças a comandos textuais enviados ao servidor SMTP (pela porta 25).

Em 2001 existiam, pelo menos, uns 50 programas que implementam SMTP como cliente (emissor) ou servidor (receptor). Outros servidores SMTP muito conhecidos são: exim, Postfix, Qmail, e Microsoft Exchange Server.

O XMPP é o Protocolo Extensível de Mensagens e Presença é uma tecnologia aberta usada para comunicações em tempo real, que provê uma ampla diversidade de aplicações que incluem mensagens instantâneas, presença, chat multi usuário, ligações de voz e vídeo, colaboração e entre outros.

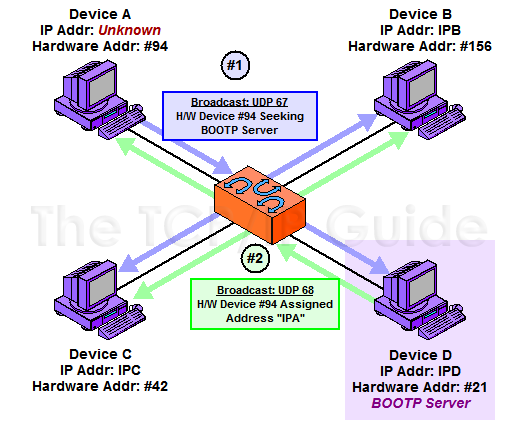

Protocolo de Configuração de Redes

21:04

Unknown

1

Comentarios

21:04 Unknown 1 Comentarios

Protocolo BootP :

Telnet e SSH

20:49

Fonsecas e Menezes

1

Comentarios

20:49 Fonsecas e Menezes 1 Comentarios

Referências: O que são Protocolos?

Protocolo Telnet

Protocolo SSH

Top 5

-

Válvulas e a Primeira Geração de Computadores A primeira geração dos compu...

-

A história das grandes invenções começam geralmente com o aprimoramento de algo já existente. Este é o caso dos cartões perfu...

-

Dados e Sinais Dados e sinais são fundamentais na construção de qualquer rede de computadores. Dados e sinais não são a mesma coisa...

-

Imagine ter que decorar o endereço IP associado a cada site que você acessa diariamente. Realmente é uma tarefa difícil, para não dizer ...

-

Entre as diversas funcionalidades dos protocolos de redes podemos citar a comunicação entre usuários, utilizada para a interação entre dife...

0 comentários :

Observação: somente um membro deste blog pode postar um comentário.